在數(shù)字化醫(yī)療快速發(fā)展的今天,醫(yī)療信息系統(tǒng)已成為醫(yī)院運營的“中樞神經(jīng)”。當這個承載著患者生命健康數(shù)據(jù)的關鍵系統(tǒng)存在安全漏洞時,其后果可能遠超想象——它不僅關乎隱私泄露,更直接威脅到診療安全與公共衛(wèi)生秩序。基礎軟件服務作為系統(tǒng)的底層支撐,一旦失守,將引發(fā)連鎖式災難。以下幾個真實案例,揭示了醫(yī)療信息系統(tǒng)不安全的可怕之處。

案例一:勒索軟件攻擊導致醫(yī)院癱瘓

2020年,某國多家大型醫(yī)院連續(xù)遭受勒索軟件攻擊,攻擊者通過醫(yī)院老舊未更新的基礎操作系統(tǒng)漏洞植入惡意軟件,加密了包括電子病歷、影像資料、藥品庫存系統(tǒng)在內(nèi)的核心數(shù)據(jù)。醫(yī)院被迫暫停非緊急手術,急診患者需轉院處理,部分放射治療設備因無法調(diào)取患者歷史數(shù)據(jù)而停擺。攻擊者索要高額比特幣贖金,院方在數(shù)據(jù)恢復與患者安全之間陷入兩難。此次事件不僅造成數(shù)百萬經(jīng)濟損失,更導致至少一名危重患者因轉院延誤而錯過最佳搶救時機。

案例二:數(shù)據(jù)庫配置錯誤致千萬患者信息泄露

2019年,某醫(yī)療科技公司因云端數(shù)據(jù)庫基礎服務配置疏忽,未設置訪問權限驗證,導致超過2500萬患者的敏感信息(包括姓名、身份證號、疾病診斷、用藥記錄等)在互聯(lián)網(wǎng)上公開暴露長達數(shù)月。這些數(shù)據(jù)被黑客爬取后,在黑市批量出售,用于精準詐騙、藥物推銷甚至勒索患者。許多患者接到聲稱掌握其病史的恐嚇電話,心理健康受到嚴重傷害,醫(yī)療信任體系遭到重創(chuàng)。

案例三:供應鏈攻擊滲透醫(yī)療設備軟件

2021年,某品牌醫(yī)療影像設備的第三方基礎軟件組件被植入后門,全球數(shù)百家醫(yī)院在不知情的情況下使用了該受污染的軟件。攻擊者可遠程操控設備,篡改CT、MRI的成像結果,導致醫(yī)生做出誤診。更可怕的是,后門允許攻擊者潛伏在系統(tǒng)內(nèi),長期竊取科研機構的臨床試驗數(shù)據(jù)。事件曝光后,涉事醫(yī)院不得不暫停相關設備使用,召回患者重新檢查,引發(fā)公眾對醫(yī)療設備可靠性的普遍質(zhì)疑。

案例四:內(nèi)部管理漏洞引發(fā)惡意數(shù)據(jù)篡改

某醫(yī)院內(nèi)部人員利用基礎信息系統(tǒng)權限管理缺陷,私自登錄并篡改了多名患者的檢驗報告數(shù)據(jù),偽造檢測結果以謀取私利。由于系統(tǒng)缺乏操作審計與數(shù)據(jù)完整性校驗,篡改行為數(shù)月后才被偶然發(fā)現(xiàn)。期間,部分患者根據(jù)錯誤報告接受了不必要的治療,而另一些真正需要干預的患者卻延誤了病情。此事暴露了“人機交互”環(huán)節(jié)的深層風險——即使技術層面有防護,松散的管理也會讓安全形同虛設。

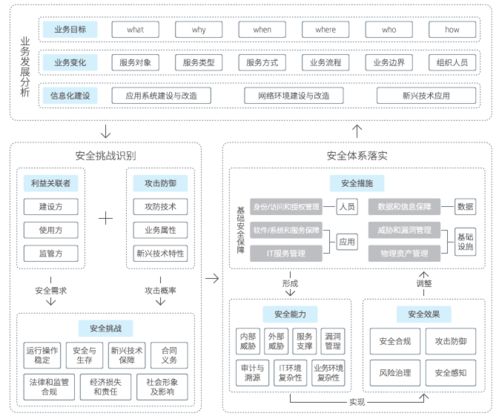

這些案例共同指向醫(yī)療信息安全的軟肋:基礎軟件服務。它們往往因長期不更新、默認配置不安全、供應鏈透明度低、權限管理粗放而成為攻擊突破口。醫(yī)療系統(tǒng)的特殊性在于,其安全事件很少是單純的“數(shù)據(jù)泄露”,而是會迅速演變?yōu)椤吧{”。

應對之道,需從三層入手:技術層面,必須對基礎軟件實施持續(xù)漏洞掃描、強制加密與訪問控制;管理層面,應建立嚴格權限審計與數(shù)據(jù)完整性驗證機制;法規(guī)層面,需強化醫(yī)療數(shù)據(jù)安全標準與問責制度。唯有將安全植入醫(yī)療信息系統(tǒng)的“基因”,才能讓科技真正護航生命,而非成為隱形殺手。